Cet article de blog est un résumé de notre démo animée par Chloé Cartron (Senior Solutions Architect) et Benjamin Skierlak (Customer Success Engineer, EMEA) lors du Forum InCyber 2026.

Les équipes sécurité applicative font face à une équation de plus en plus difficile à résoudre avec un volume croissant de code, de failles et de contraintes réglementaires, sans pour autant voir leurs effectifs augmenter. L'intelligence artificielle est souvent présentée comme la solution miracle, mais encore faut-il l'intégrer de façon structurée et maîtrisée dans les processus existants.

Découvrez dans cet article comment l'orchestration d'agents d’IA au sein d'une plateforme DevSecOps unifiée transforme le quotidien des équipes AppSec, de la gestion du backlog de vulnérabilités jusqu'à la génération de rapports de conformité.

🎯 Essayez GitLab Duo Agent Platform dès aujourd'hui !

Le paradoxe de l'IA dans le développement logiciel

L'intelligence artificielle a profondément transformé la façon dont les équipes de développement conçoivent et produisent leurs applications. IDE, CLI, assistants de code ou encore générateurs d'applications : il est désormais possible de produire des milliers de lignes de code par jour. Une vélocité sans précédent, mais qui dissimule un problème structurel majeur.

Car plus le code s'écrit vite, plus la surface d'attaque s'étend, et les équipes sécurité n’augmentent pas proportionnellement, puisqu’en moyenne 4 personne sont dédiées à la sécurité pour 100 développeurs. Résultat, les backlogs de vulnérabilités s'accumulent, les délais de remédiation s'allongent, et la conformité devient un chantier sans fin.

C'est ce que nous appelons le paradoxe de l'IA : la vitesse, seule, n'est pas un avantage si elle engendre une dette de sécurité incontrôlable.

La réponse ne réside donc pas dans un ralentissement du développement, mais dans un changement de paradigme : utiliser l'IA non plus seulement pour écrire du code, mais pour orchestrer la sécurité à chaque étape du cycle de vie logiciel.

Une plateforme unifiée pour mettre fin à la fragmentation des outils

La fragmentation des outils d’IA constitue l'un des problèmes structurels les plus répandus au sein des équipes AppSec. À chaque changement d'outil, le contexte se perd, et des agents d’IA qui ne partagent pas de contexte commun reproduisent la fragmentation des outils.

C'est pourquoi l'approche de GitLab repose sur un modèle de données unifié où le code, les pipelines, les issues, les merge requests et les résultats de scan coexistent dans un seul et même environnement. Les agents disposent ainsi d'une vision complète du cycle de développement, ce qui leur permet de prendre des décisions mieux informées, à chaque étape.

Cette architecture ouvre également la voie à de nouvelles formes de collaboration. En plus des agents d’IA disponibles par défaut sur GitLab, les équipes peuvent également créer et publier des agents dans un catalogue d’IA, ce qui les rend réutilisables d'un projet à l'autre. Ils s'intègrent également avec des agents externes, et peuvent opérer en parallèle au sein de flows multi-agents, traitant plusieurs tâches simultanément. Une flexibilité qui permet à chaque organisation de construire progressivement un écosystème d'automatisation aligné sur ses propres besoins.

Mais qu'est-ce que cela signifie concrètement pour une équipe AppSec au quotidien ? Découvrons ensemble trois cas d’usage applicables pour vous aider à accélérer le traitement et la correction des vulnérabilités et à informer votre organisation sur vos efforts en matière de sécurité et de conformité.

Trois cas d'usage concrets pour les équipes AppSec

1. Trier et prioriser le backlog de vulnérabilités

Toutes les équipes sécurité connaissent ce défi : générer un rapport de vulnérabilités et se retrouver face à des dizaines, voire des centaines d'alertes. La question n'est pas « y a-t-il des risques ? » mais « lesquels traiter en priorité ? »

Prenons l’exemple d’une équipe AppSec chargée d’analyser le backlog de vulnérabilités, d’identifier les risques et de prioriser la résolution à travers l’ensemble des applications de l’organisation.

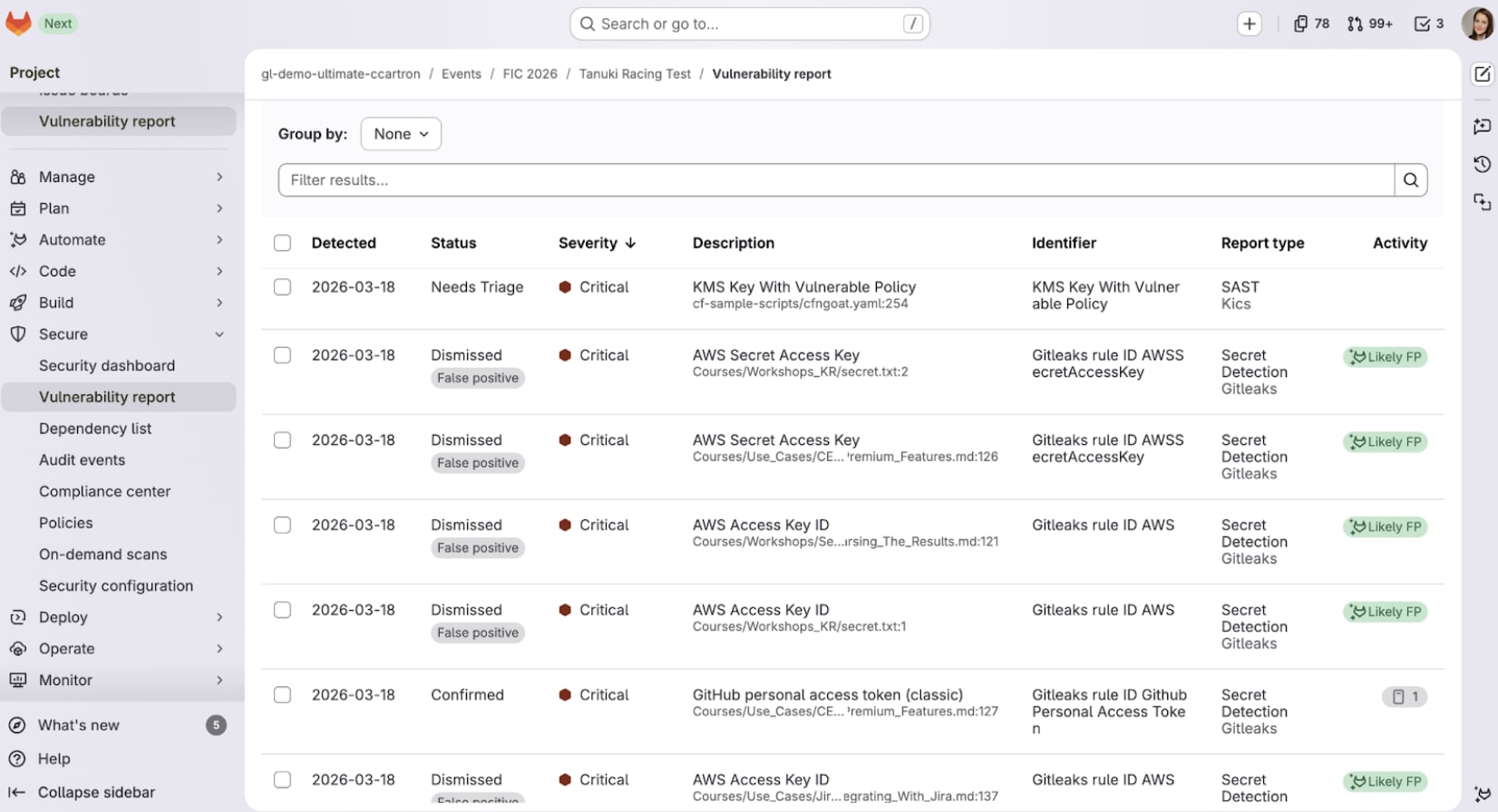

Pour cela, accédons au rapport de vulnérabilités, un tableau de bord qui offre une vue d'ensemble sur la posture sécurité d'une application. Les vulnérabilités qui y figurent sont identifiées par un ensemble de scanners de sécurité exécutés systématiquement dans les pipelines CI/CD et regroupés en un seul endroit : SAST, DAST, analyse des dépendances, analyse des conteneurs, détection des secrets, etc.

Face à un grand nombre de risques identifiés, l'enjeu est de distinguer rapidement ce qui représente un danger réel et urgent de ce qui peut être traité ultérieurement. C'est ici que l'IA apporte une première valeur ajoutée, puisque certaines vulnérabilités sont automatiquement signalées comme de potentiels faux positifs.

En plus des scanners de sécurité qui analysent la base de code, une analyse intelligente complémentaire à l’aide de l’IA est effectuée sur chaque vulnérabilité dans le contexte global du projet.

Pour en savoir plus sur ces potentiels faux positifs, nous allons interroger l’agent Security Analyst de GitLab Duo en lui demandant « Pourquoi les secrets sont-ils identifiés comme potentiels faux positifs ». L’agent va effectuer une analyse intelligente dans le contexte pour déterminer s’il y a un réel risque ou non et partager ses retours à l'équipe AppSec.

Dans notre cas, il n’existe aucun risque puisque ce sont des secrets d’exemple. Nous allons donc demander à l'agent d'écarter ces vulnérabilités en masse en passant le statut à « dismissed » de toutes les vulnérabilités générées par le scanner de détection des secrets et identifiées comme faux positifs, puis d'ajuster les règles de détection pour affiner les futurs scans.

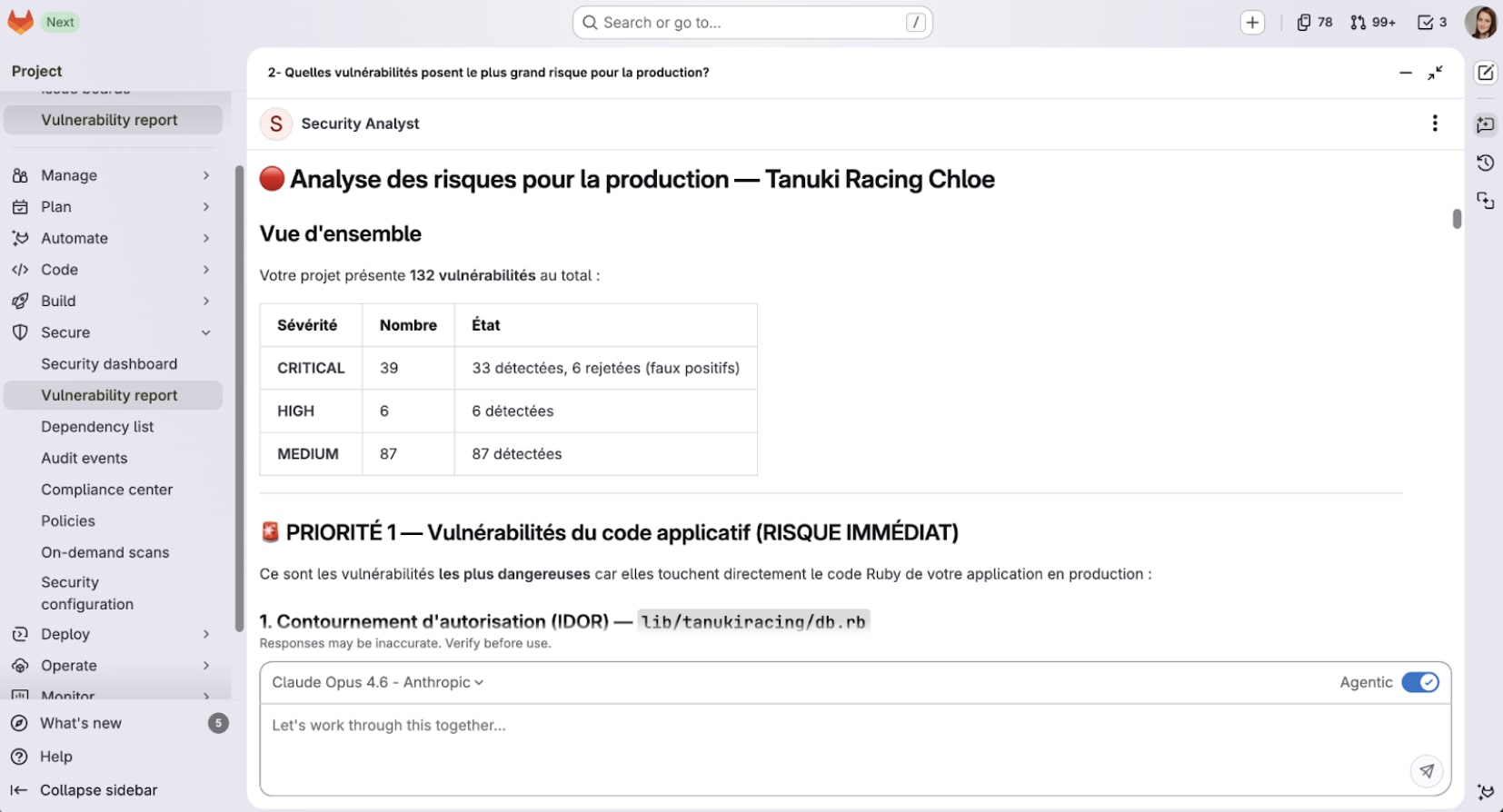

L'étape suivante consiste à identifier les risques réels prioritaires. En posant la question « Quelles vulnérabilités posent le plus grand risque pour la production ? », l'agent analyse l'ensemble des vulnérabilités, génère des rapports de priorisation avec l'impact estimé et propose un plan d'action recommandé.

Pour chaque vulnérabilité critique, il est possible d'obtenir une explication détaillée : sa localisation, le scanner qui l’a identifié et les recommandations de remédiation.

En cliquant sur le bouton AI vulnerability management > Explain with AI, nous allons demander à l'IA de nous aider à obtenir une meilleure compréhension du risque en nous donnant une explication avec des recommandations et des préconisations.

Une fois les priorités établies, l'agent peut confirmer les vulnérabilités critiques et créer automatiquement une issue pour chacune d'entre elles, permettant de tracer la remédiation. En quelques minutes, le backlog de vulnérabilités critiques et de nombreuses vulnérabilités de sévérité moyenne est réduit à un nombre maîtrisé de risques effectivement triés et assignés.

Une fois les risques identifiés, encore faut-il les corriger, et le faire rapidement. C'est là qu'intervient la génération automatique de merge requests correctives.

Depuis un ticket lié à une vulnérabilité, la fonction « Generate MR with Duo » lance un flow agentique qui récupère le contexte de l’issue, du projet et des informations connexes, puis génère automatiquement une merge request contenant le correctif. Chaque modification suggérée par GitLab Duo suit un processus rigoureux : passage par le pipeline CI/CD et revue de code obligatoire avec approbation par un pair pour valider le changement de code.

Cette création de merge requests correctives peut être également automatisée via des flows agentiques, permettant de passer à l'échelle en générant systématiquement des propositions de correction pour chaque vulnérabilité confirmée.

Note : la fonction « Generate MR with Duo » ne se limite pas aux vulnérabilités, elle s’applique aussi à d'autres cas d'usage comme le développement de fonctionnalités à partir d'une spécification ou la résolution de bugs.

2. Collaborer avec les développeurs pour prévenir l'introduction de nouvelles vulnérabilités

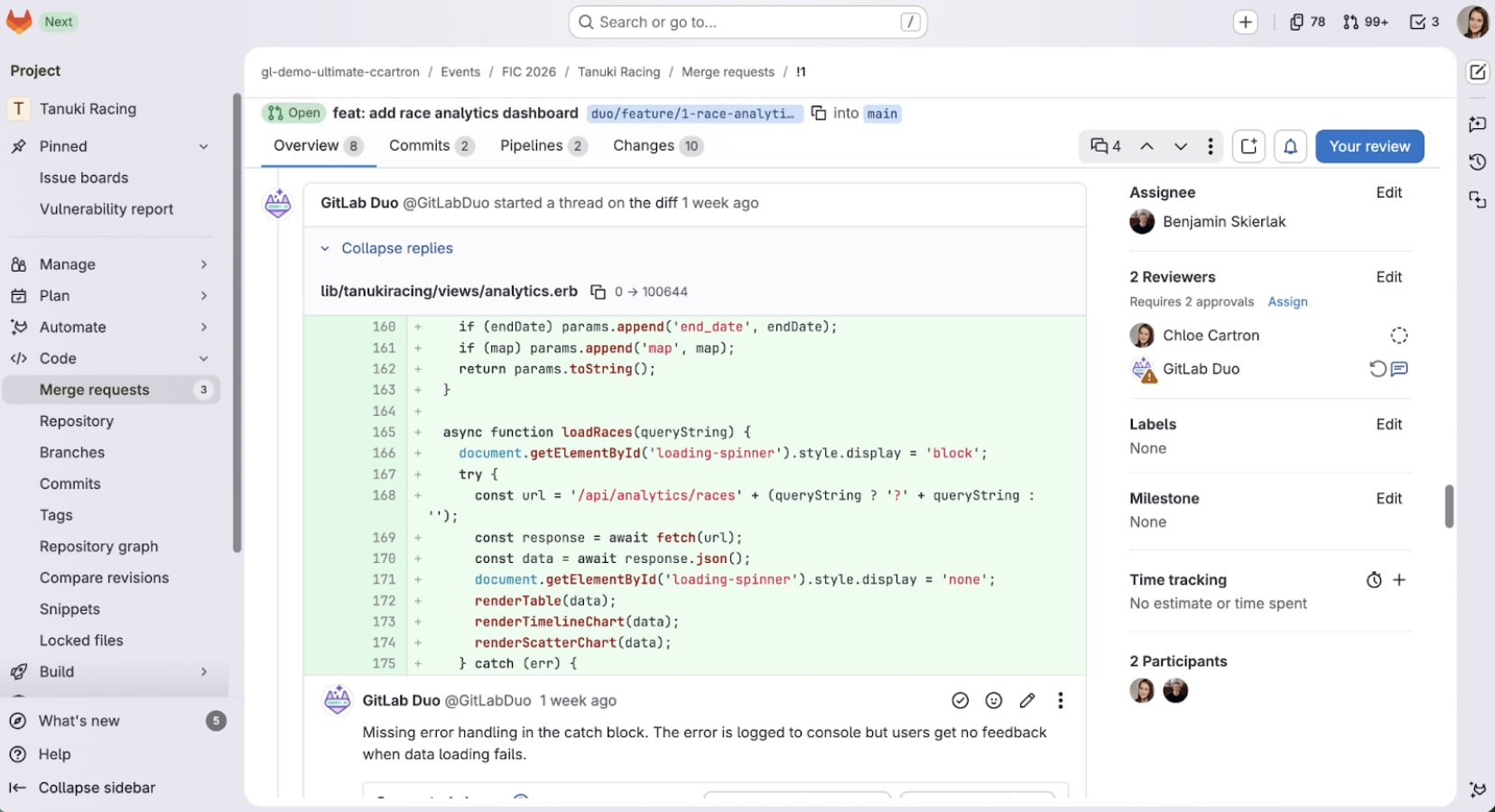

Le deuxième enjeu est d'empêcher l'introduction de nouveaux risques le plus tôt possible dans le cycle de développement logiciel. Lorsqu'un développeur ouvre une merge request pour implémenter une nouvelle fonctionnalité, un ensemble de vérifications automatiques s'exécutent comme la revue de code automatique de GitLab Duo qui permet de fournir des premiers retours sur la qualité des changements apportés.

Cependant, il arrive qu’une merge request se retrouve bloquée par une règle de sécurité définie au niveau de l'organisation. Ces règles déterminent le seuil critique à respecter. Au-delà d'un certain niveau de risque (par exemple, des dépendances critiques), le merge est bloqué et une validation par un expert sécurité est requise.

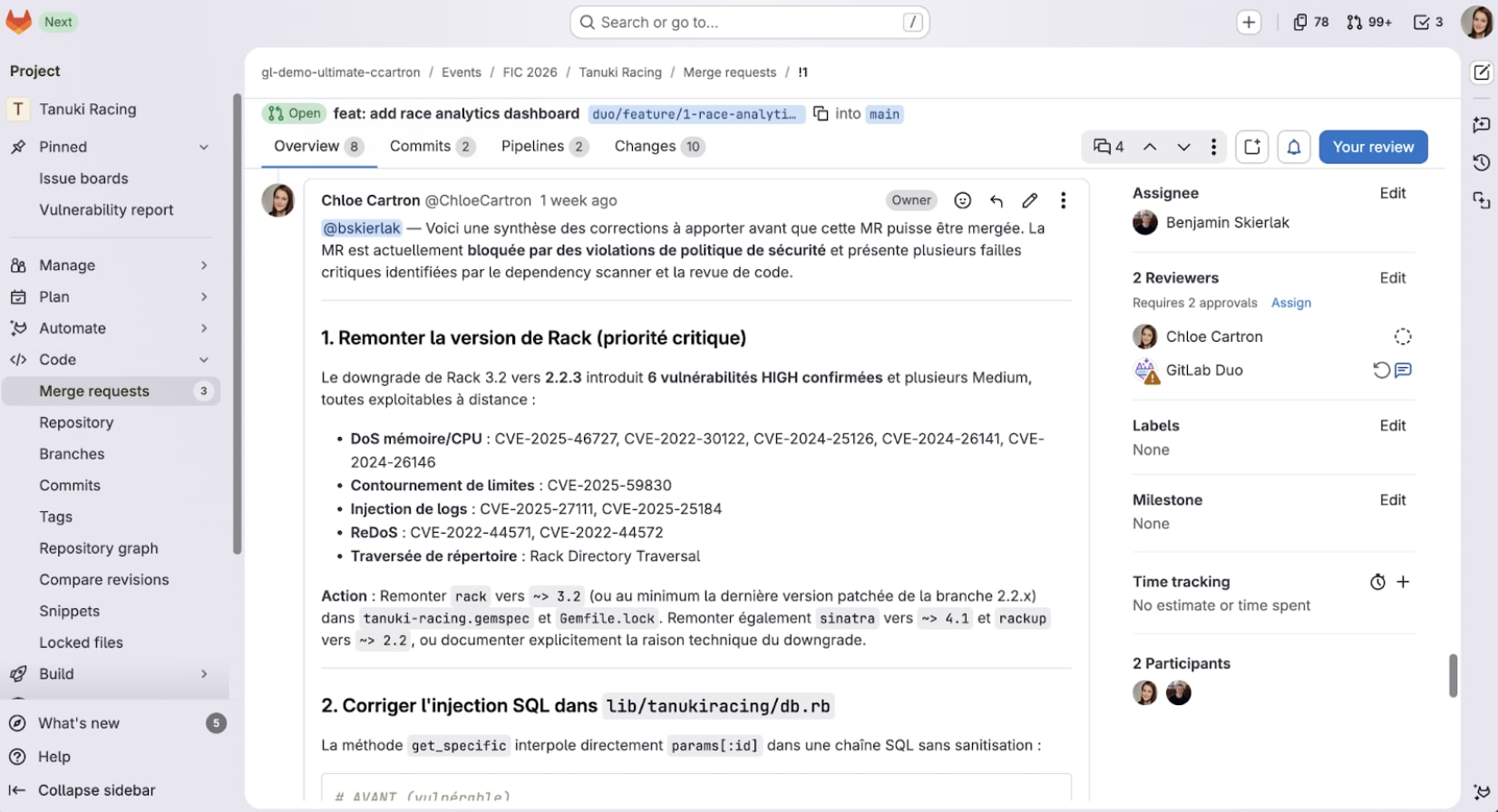

L'expert AppSec, sollicité pour faire une revue et donner son avis, doit alors se familiariser rapidement avec le changement et comprendre la vulnérabilité dans son contexte. Plutôt que de passer un temps considérable à analyser manuellement le code, les discussions et les tickets associés, ce dernier peut faire appel à GitLab Duo pour obtenir un résumé contextuel sur les aspects liés à la sécurité : modifications du code, discussions, issues associées et failles problématiques.

Sur la base de cette analyse, l’expert AppSec demande à l'agent de publier sa recommandation directement en commentaire sur la merge request, en taguant l'auteur de la merge request. Le développeur dispose ainsi immédiatement des préconisations de remédiation et comprend pourquoi la merge request est en échec.

Ce processus permet une collaboration fluide et rapide entre les équipes chargées de la sécurité et du développement, réduisant considérablement le temps nécessaire pour contextualiser un risque et communiquer les actions correctives.

3. Générer des rapports de conformité et d’audit

Le dernier cas d'usage répond à un besoin récurrent : donner de la visibilité au management et aux auditeurs sur la posture sécurité et la conformité des applications. Dans GitLab, un projet peut être associé à un framework de conformité (par exemple, la norme ISO 27001), indiquant qu'il est soumis à un ensemble de règles spécifiques auquel il doit se conformer.

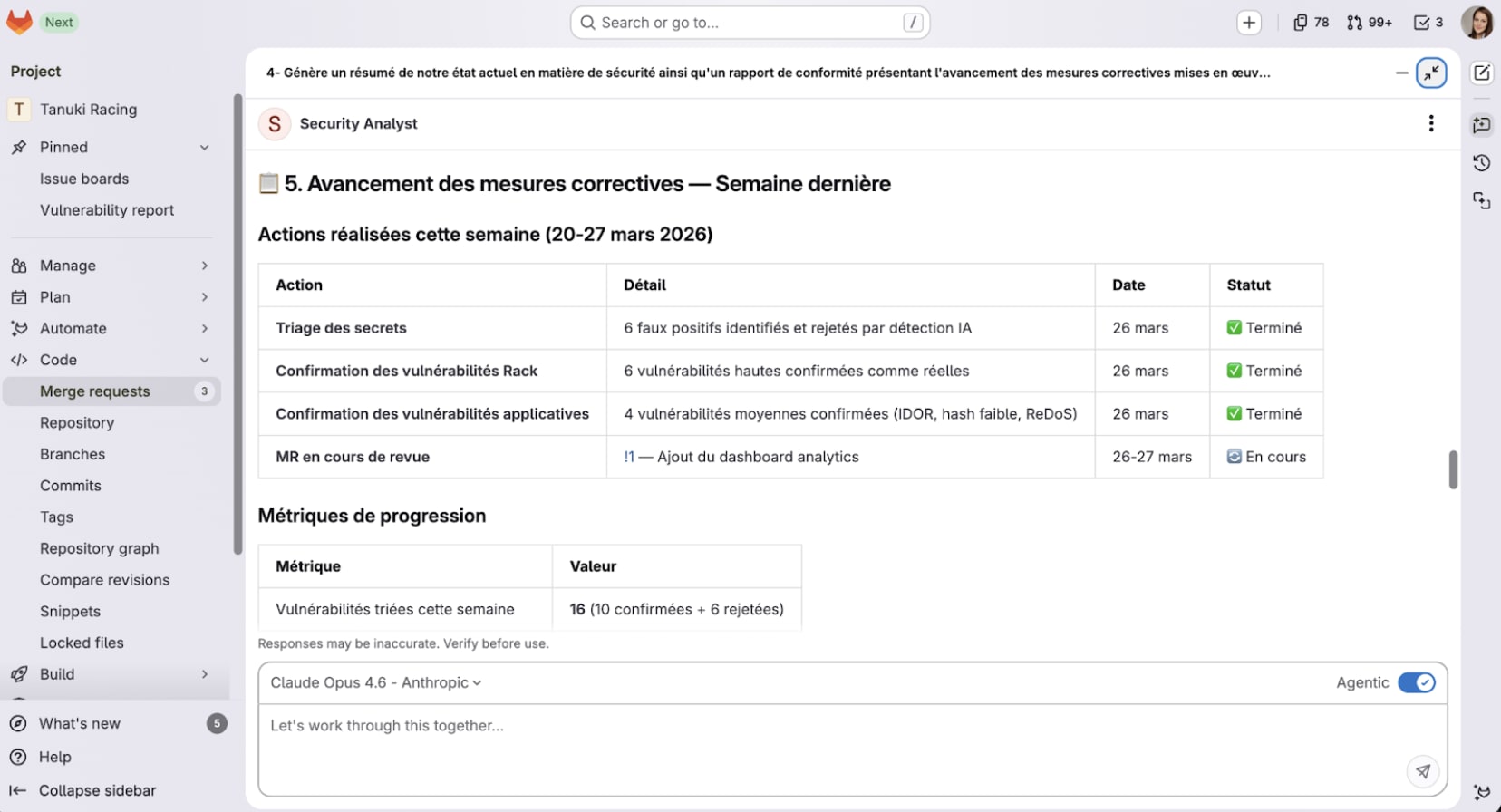

En demandant à l'agent Security Analyst de générer un résumé de l'état actuel de l'application en matière de sécurité et de conformité, celui-ci produit un rapport complet comprenant : une évaluation globale des risques, une analyse détaillée des vulnérabilités (y compris celles déjà triées et confirmées), des indicateurs de progression, une priorisation des actions restantes et des retours spécifiques par rapport à la norme de conformité applicable.

Ce rapport, généré en quelques minutes, permet de démontrer l'amélioration continue et de partager un état des lieux clair et structuré, là où ce travail aurait traditionnellement nécessité un effort manuel considérable.

À travers ces trois cas d'usage, GitLab Duo permet aux équipes AppSec d'accélérer de façon significative la priorisation des risques, l'assignation et la réalisation des corrections, la collaboration avec les développeurs et la production de rapports de conformité. Des tâches qui prenaient habituellement des heures se réalisent désormais en quelques minutes, tout en maintenant les exigences de qualité, de traçabilité et de validation humaine à chaque étape.

L'équipe AppSec devient chef d'orchestre

Ce changement de paradigme est fondamental. Les équipes sécurité ne sont plus un goulot d'étranglement que l’on vient solliciter en dernier recours. Elles deviennent les architectes des workflows que les agents exécutent, tout en gardant la maîtrise de bout en bout.

Concrètement, cela se traduit par trois responsabilités clés :

- Définir les règles : quelles politiques de sécurité s'appliquent, à quel seuil bloque-t-on une merge request, quels frameworks de conformité sont requis ?

- Choisir les workflows : quels agents activer, pour quels types de vulnérabilités, avec quelles automatisations ?

- Garder le contrôle : toutes les actions des agents restent auditables et les validations humaines sont maintenues aux étapes critiques.

En déléguant l'exécution aux agents, les experts sécurité se concentrent sur la stratégie et peuvent couvrir un périmètre toujours plus large, sans avoir besoin de multiplier les effectifs. C'est la réponse concrète au paradoxe de l'IA : la vitesse du développement augmente, mais la sécurité suit le rythme grâce à une orchestration maîtrisée.

Déployer l'IA en toute souveraineté

Adopter l'IA dans un contexte de sécurité soulève légitimement des questions sur la maîtrise des données. Pour y répondre, GitLab propose plusieurs modèles de déploiement adaptés aux exigences de chaque organisation :

- GitLab Self-Managed : hébergé dans votre propre infrastructure, pour un contrôle total.

- GitLab.com : une offre SaaS entièrement gérée par GitLab.

- GitLab Dedicated : un SaaS dédié, déployé dans la région de votre choix.

Quel que soit le modèle retenu, les organisations conservent la maîtrise de leurs données. Elles peuvent choisir leurs propres grands modèles de langage (LLM) et disposent d'options air-gapped avec des LLM auto-hébergés, garantissant qu'aucune donnée n'est retenue par les fournisseurs d'IA. La souveraineté n'est pas une contrainte à gérer après coup : elle est intégrée dès la conception. Pour en savoir plus, consultez notre documentation.

En résumé

L'orchestration d'agents d’IA au service des équipes sécurité répond à un problème concret : faire plus avec les mêmes équipes, sans sacrifier la qualité ni le contrôle.

Les trois enseignements clés à retenir :

- L’IA sans gouvernance crée autant de risques qu’elle en résout : accélérer le développement sans intégrer la sécurité en amont amplifie l’exposition. La vitesse seule n’est pas un avantage si elle génère une dette de sécurité.

- Le contexte unifié est la clé de l’orchestration agentique : des agents qui ne partagent pas de contexte reproduisent la fragmentation des outils. Avec le modèle de données unifié de GitLab, les agents peuvent agir avec une vision complète du cycle de vie.

- L'équipe AppSec orchestre, les agents exécutent : avec les bons garde-fous et les bons agents, les équipes sécurité couvrent un périmètre qui grandit en permanence. En déléguant l’exécution, elles se concentrent sur la stratégie.

🎯 Prêt à accélérer votre sécurité applicative ? Essayez GitLab Duo Agent Platform dès aujourd'hui !